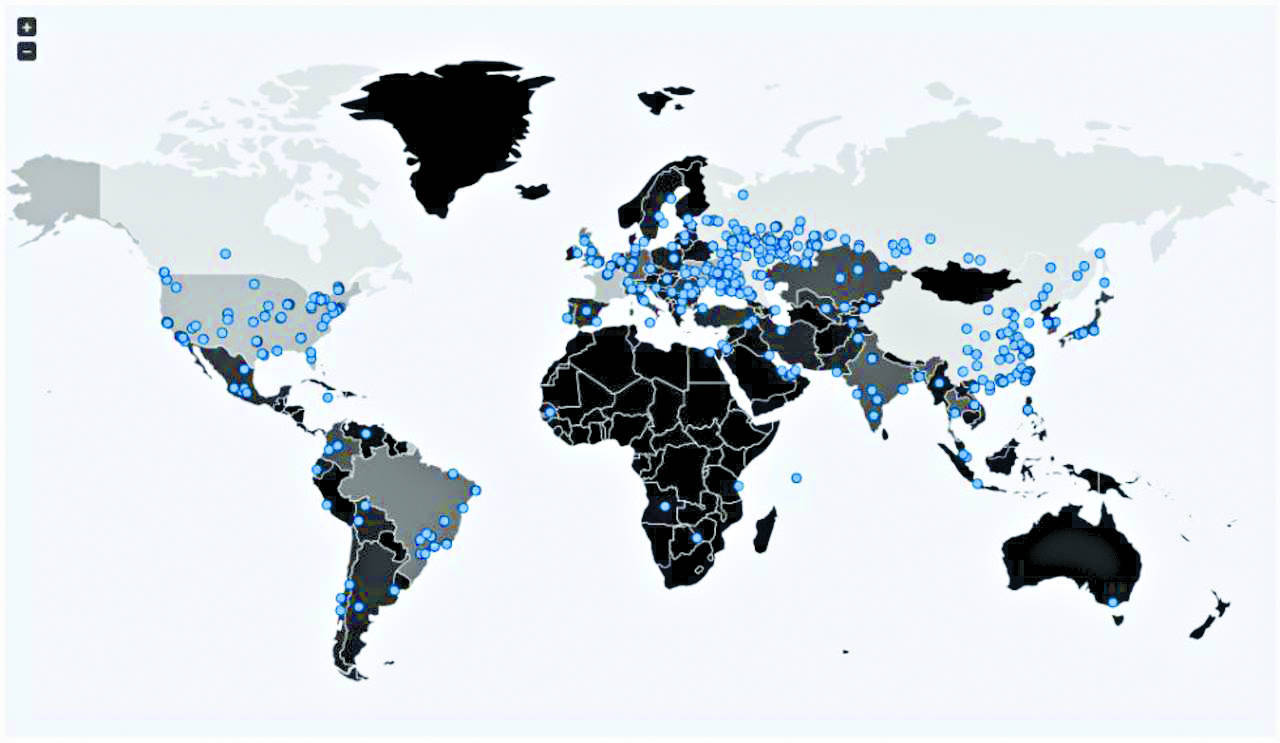

Global. El método de infección y propagación del virus se produce aprovechando una vulnerabilidad del sistema operativo Windows. (EL PAÍS)

El ciberataque que afectó ayer a 74 países aprovechó una vulnerabilidad del sistema operativo Microsoft filtrada por un grupo de hackers el mes pasado y para la que la compañía tecnológica lanzó una actualización de seguridad en marzo.

Según informó The New York Times, la vulnerabilidad EternalBlue, utilizada por los autores del ataque para propagar un ransomware llamado WannaCry, fue filtrada en abril por el grupo de hackers Shadow Brokers, que ha estado aireando en Internet herramientas supuestamente empleadas por la Agencia Nacional de Seguridad (NSA).

Microsoft, que describió esta vulnerabilidad en el boletín de seguridad MS17-010, dijo que sus ingenieros añadieron este viernes "detección y protección contra el nuevo software malicioso, conocido como Ransom:Win32.WannaCrypt".

"Los que tienen en funcionamiento nuestro software gratuito de antivirus y tienen habilitado Windows Update están protegidos", explicó a CNBC la compañía tecnológica, quien aseguró estar asistiendo a sus clientes.

Entre las empresas afectadas en Estados Unidos se encuentra el gigante de los envíos por correo FedEx, cuyos sistemas basados en Windows estaban experimentando problemas ayer viernes debido al ataque de malware.

"Estamos implementando pasos para su rehabilitación lo más rápido posible. Lamentamos cualquier molestia a nuestros clientes", dijo el portavoz de FedEx, Jim McCluskey, en un comunicado.

Durante el día se produjeron entre 45 mil y 57 mil incidentes, según calcularon las firmas de seguridad Kaspersky y Avast, respectivamente.

Los ataques aprovecharon los sistemas operativos desactualizados de empresas o instituciones en todo el mundo, especialmente en Rusia, Ucrania y Taiwán, según el analista de malware de Avast, Jakub Kroustek.

Los autores del ciberataque piden un rescate en moneda electrónica para liberar los datos codificados en los ordenadores, que quedan bloqueados y comienzan una cuenta atrás hacia la subida del precio de la recompensa.

Entre los países afectados están España y el Reino Unido, donde el funcionamiento de decenas de compañías estatales y hospitales ha experimentado interferencias durante la jornada.

Recorrido del virus

La alarma comenzó en España, cuando empleados de la sede central de la multinacional Telefónica comenzaron a tener problemas al encender sus computadores.

Una pantalla exigiendo el pago de 300 dólares en bitcoins se activaba y la computadora quedaba inutilizable. Los casos comenzaron a multiplicarse, y la compañía terminó pidiendo por megafonía y correo electrónico a sus empleados que no encendieran sus equipos para evitar que el virus continuara propagándose. Muchos regresaron a sus casas, y otros siguieron trabajando desde teléfonos y tablets.

Iberdrola y Gas Natural también fueron golpeadas por el virus.

El Centro Criptológico Nacional confirmó que el ataque era masivo y afectaba a un "elevado número de organizaciones españolas", todas ellas usuarias del sistema operativo Windows. El organismo explicó que el ransomware utilizado ("virus secuestrador") era una versión del llamado WannaCry. Éste infecta las máquinas encriptando todos sus archivos y luego distribuyéndose por el resto de máquinas Windows conectadas a esa red, aprovechando una fisura en el sistema de seguridad para la que Microsoft creó un parche el 14 de marzo, pero que la mayoría de usuarios no ha implantado aún.

El incidente adquirió una dimensión más dramática cuando el Servicio Nacional de Salud de Reino Unido (NHS) anunció que al menos 16 de sus hospitales estaban viendo sus equipos informáticos inutilizados por el mismo virus. Hospitales de Londres, Blackburn, Nottingham, Cumbria y Hertfordshire tuvieron que apagar sus computadores ante la demanda de dinero por parte del ransomware. Las citas médicas y los expedientes clínicos quedaron inaccesibles. Algunos pacientes necesitaron ser trasladados a otros hospitales para las pruebas importantes. La policía británica aseguró que el ataque era de naturaleza criminal, y no organizado por un Estado extranjero. También definió el incidente como "serio", pero sin implicaciones para la seguridad nacional. "Esto no estaba dirigido contra el NHS. Es un ataque internacional", dijo la primera ministra Theresa May.

Casos a menor escala se presentaron en en Portugal, Ucrania, Turquía, Italia, Estados Unidos, Canadá, Rusia, China y Taiwán, hasta alcanzar más de 75 mil ordenadores infectados en 99 países, según la empresa de seguridad Avast. En un tuit, Costin Raiu, director global del equipo de investigación y análisis de Kaspersky Lab, una empresa de seguridad informática, estimó en más de 45 mil los ataques, aunque ninguno de ellos habría dañado infraestructura crítica.

En Estados Unidos, una de las firmas afectadas fue FedEx. Asimismo, se reveló que los ciberataques explotaron una falla que quedó expuesta en documentos que se filtraron de la Agencia de Seguridad Nacional (NSA).

En Rusia se informó que los ordenadores atacados fueron del Ministerio del Interior. En Suiza se vio afectado el sistema informático de la municipalidad de Timra. Especialistas en seguridad informática consultados por la publicación Teknautas aseguraron que software usado no parece ser muy sofisticado, sino un virus normal, incapaz de dañar o sustraer la información de los equipos. Aunque afectan a muchos, el blanco de los delincuentes son las empresas, que son las que pueden pagar rescate, dijo en un estudio la firma de antivirus Panda.

Aquí le pegó a banca y telecomunicaciones

Empresas del sector bancario, telecomunicaciones y retail o minoristas fueron atacadas en México por el ransomware que afectó ayer viernes a más de 75 mil equipos de cómputo en todo el mundo, dijo Juan Pablo Castro, director de Innovación Tecnológica de Trend Micro.

Tanto la plataforma Malware Tech como Karspersky Lab, empresa dedicada a ciberseguridad y antivirus, incluyeron a México entre los países afectados por el ransomware WannaCry. El ataque no fue dirigido a un sector en específico sino con el objetivo de obtener mucho dinero, dijo Castro. "Llegó a México y América Latina, hay varias empresas importantes de México que han sido afectadas no sólo multinacionales sino empresas mexicanas muy importantes, impactó muy fuerte", confirmó el directivo, y recordó que hace dos meses Microsoft fue alertada sobre una nueva vulnerabilidad ante la cual publicó actualizaciones y parches. Sin embargo, no fue suficiente.

"Cuando un parche o actualización sale, las empresas no la pueden aplicar inmediatamente, normalmente desde que sale una actualización de seguridad, en una empresa de tamaño mediano o grande, hasta que la pueden aplicar normalmente pasan entre 60 y 90 días, esta es una ventana de oportunidad para los atacantes", señaló el directivo de Trend Micro. Además, en México todavía existen equipos fuera de soporte del fabricante como Windows XP y Windows 2003.

Castro recomendó a los usuarios afectados que no paguen el rescate porque no se sabe si realmente será devuelta la información y "están brindando dinero a toda esta industria cibercriminal para que hagan otro tipo de ataques más complejos".

Microsoft México dijo a este diario que los equipos con el software antivirus gratuito o Windows Update habilitado, están protegidos, sin embargo, la empresa trabaja con los clientes para darles asistencia inmediata. "El día de hoy [ayer viernes], nuestros ingenieros incorporaron detección y protección contra el nuevo software malicioso conocido como Ransom:Win 32.WannaCrypt", agregó la empresa.